Günümüzde işletmeler, siber güvenlik ve uyumluluk sorunlarıyla karşı karşıya kalmaktadır. İşletmeler verileri gizli, korumalı ve uyumluluk çerçevesi gereksinimleriyle ile savaşırken, veri şifrelemesi gerekir. Birçok şirket verilerini şifrelemenin faydalarını anlıyor olsa da, şifreleme teknolojilerinin uygulanması zor olabilir ve çözümün bir parçası olarak birçok “moving parts” gerektirebilir. Günümüzün modern sanallaştırma iş yükleri de veri şifrelemeden yararlanır ve iş açısından kritik iş yüklerinin güvenliğini ve uyumluluğunu önemli ölçüde artırabilir.

VMware vSphere, workloads için vSAN Şifreleme, VM şifreleme ve sanal TPM’ler (vTPM) uygulayabilir. Bununla birlikte, bu teknolojilerin uygulanması için daha önce third-party key management çözümleri gerekiyordu. Bu gereksinim, vSphere native key provider tanıtılmasıyla vSphere 7 ile değişikliler yapıldı.

vSphere Native Key Provider (NKP) nedir?

VMware vSphere ortamlarında şifreleme uygulamak isteyen müşteriler, şifrelemeyi uygulamak için third-party key solution kullanmak zorundaydı. Bu tür teknolojiye genellikle key management server denir.

Ancak, çok sayıda müşteri geri bildirimine ve VMware’in şifreleme teknolojilerini uygulayan müşterilerin başarısı ile sahada gördüklerine dayanarak, birçok müşteri için harici teknolojilere duyulan gereksinim, VMware vSphere ortamlarında veri şifrelemenin uygulanmasını engelledi. Bu nedenle, VMware vSphere 7’nin piyasaya sürülmesiyle, VMware, temel şifreleme teknolojilerini uygulamak için harici bir key provider ihtiyaç duymayı ortadan kaldıran yeni bir Native Key Provide (NKP) tanıttı.

vSphere ortamınızın dışında bulunan standart bir key provider ile vCenter Server, external key sunucusuyla bağlantı kurar, anahtarları çeker ve ardından anahtarları ESXi sunucularına dağıtır. Bir vSphere Trust Authority yapılandırmasında, güvenilir ESXi host’ta, anahtarları doğrudan anahtar sunucusundan alır ve iletişim kurar. Kuruluşlar artık vSphere’de veri şifreleme ile kullanmak için şifreleme anahtarlarını yerel olarak oluşturmak için yerleşik bir yola sahip oldular. Yeni vSphere Local Anahtar Sağlayıcı ile anahtar mekanizması doğrudan vCenter Sunucusuna yerleştirilmiştir. Çalışma şekli, vCenter’ın VMware’in Key Derivation Key (KDK) dediği şeyi oluşturmasıdır.

NKP, verileri şifrelemenin lojistiğini ve external bir key provider kullanırken, her zaman harici anahtar sağlayıcıya erişimin sağlanması ve yüksek kullanılabilirlik yapılandırmalarına yardımcı olur. External key provider farklı olarak NKP, ESXi host’ta key kalıcılığı sağlar. ESXi host’ta, veri şifreleme yeteneklerini etkinleştirmek için veri şifreleme anahtarları oluşturmak için daha önce bahsedilen Key Derivation Key (KDK) kullanır. Ayrıca, ESXi host, varsa bunları yerel bir TPM aygıtında depolar ve önbelleğe alır. VCSA çevrimdışı olursa ve cluster’daki hostlar tekrar çevrimiçi olur.

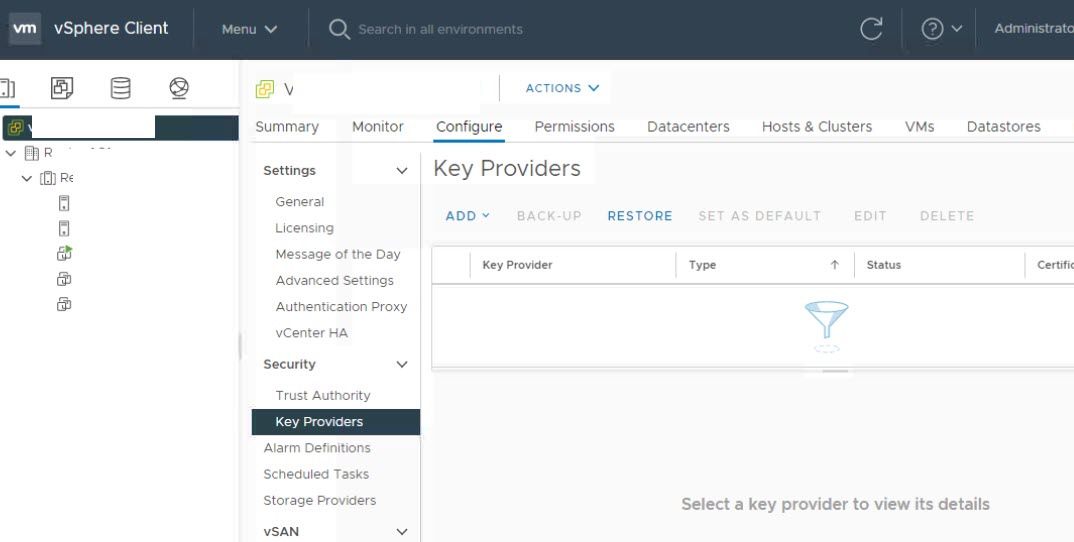

Key providers oluşturmak ,.vSphere sayfamıza giriş yapalım. vCenter > Configure > Key Providers’e tıklayalım.

Resim-1

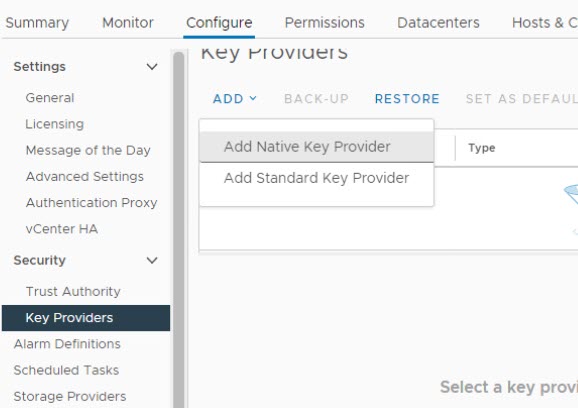

Bu bölümde ise yeni bir tane Add diyerek key provider oluşturalım.

Resim-2

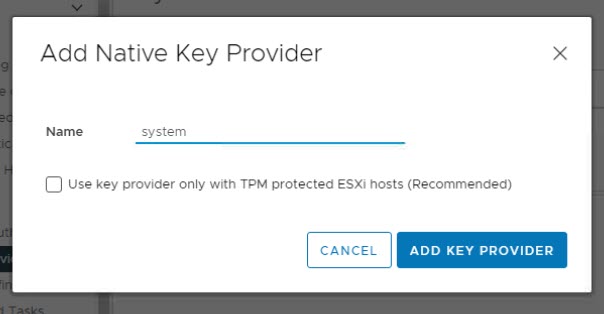

Herhangi bir isim verebiliriz sanal vm de özelliklerinde bu isim gözükecektir.

Resim-3

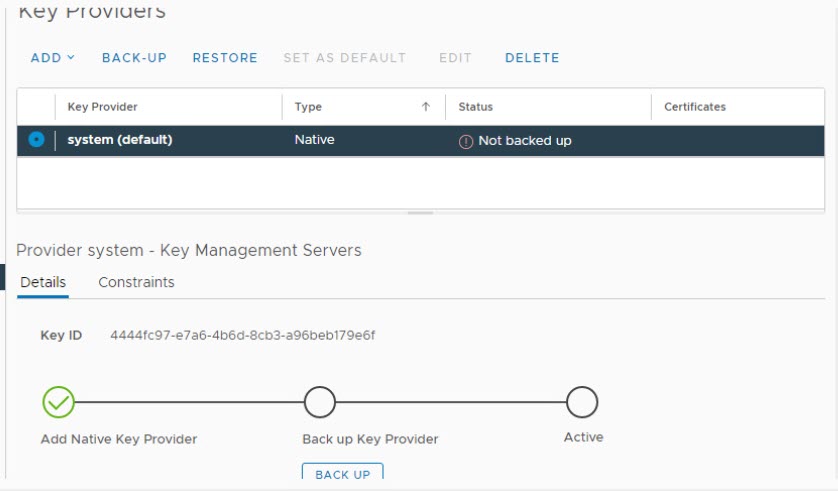

Add key provider dedikten sonra status bölümü details’ta aktif gözükmemekte olup bunu bağlamamız gerekmektedir.

Resim-4

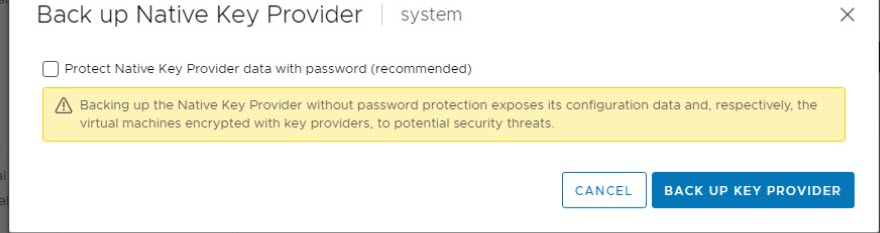

Backup tıkalıyp backup key provider tıkladıktan sonra aktif hale getirebiliriz. “Protect Native Key Provider data with password” diyerek parola da oluşturabiliriz.

Resim-5

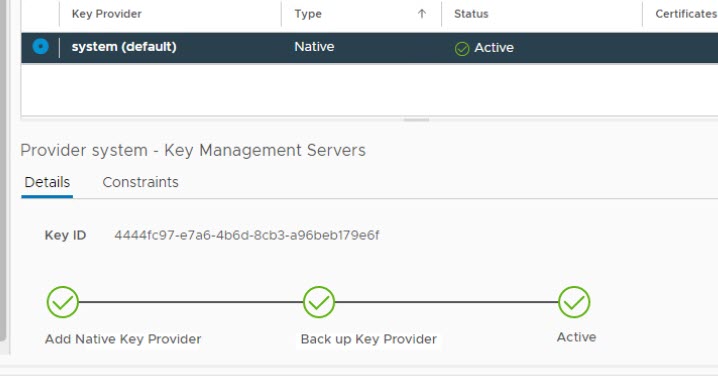

Status durumu active olmuş oluyor. Details kısmında da gözükmektedir.

Resim-6

VMware vSphere 7 Native Key Provider Best Practices

Veri şifreleme söz konusu olduğunda, iş sürekliliği düşünülürken key provider erişebildiğinizden emin olmak ve tasarlamak gereklidir. Kullanıldığında, VMware vSphere Local key Sağlayıcı, şifreleme keyleri için bu merkezileştirilmiş depodur ve en iyi uygulamalar uygulanmalıdır.Peki VMware vSphere Native Key Provider’ı kullanırken hangi en iyi uygulamaların dikkate alınması gerekiyor?

- NKP’nin ilk yedeklemesi ve düzenli yedeklemeleri

- vCenter Server uygulama düzeyinde yedeklemeyi şifrelemeyle koruma

- Tüm NKP özelliklerinin kilidini açmak için Enterprise Plus lisansı

- Fiziksel ESXi host’ta TPM’lerin kurulu olduğundan emin olma

- Şifreleme teknolojilerinin karıştırılmaması